Hey Leute,

ich hatte es ja versprochen und nun kommt mein Artikel zum neuen 2604. Geile release Nummer by the Way (kleiner Insider 🤩). Das 2604 Release ist einer der expansivsten der letzten Zeit und baut auf dem Momentum der 2602 auf . Und ehrlich? Das ist die Release, auf die viele von euch gewartet haben. Windows Server endlich im UEM-Universum, macOS-Admins können die Verpackungsorgie lassen, und mit Vulnerability Defense gibt’s jetzt auch nen CrowdStrike-Integration (mir stellen sich die Nackenhaare auf 🤯🤓, aber das ist eher ein persönliches Problem mit CrowdStrike wieder so ein Insider), die tatsächlich Sinn macht.

Ich bin mir aber auch bewusst: Das ist eine Broadcom/KKR-Omnissa, die hier liefert. Die Richtung stimmt, die Features sind solid – aber wir beobachten weiterhin kritisch, wie stabil das bleibt und ob OEMConfig, Rugged und DEX im Fokus bleiben.

Lass mich ein paar Stunden recherchiert haben und dann durch die Features nehmen.

Übersichtstabelle: Features nach Kategorie

| Feature | Plattform | Kategorie | Status |

|---|---|---|---|

| Windows Server Management (Enroll 2016+) | Windows Server | Infrastructure | GA |

| Granular Patch Management | Windows Server | OS Management | GA |

| Vulnerability Defense (CrowdStrike Integration) | Windows | Security | Limited Availability |

| Enterprise App Repository (macOS) | macOS | App Management | GA |

| Platform SSO in Setup Assistant (ADE) | macOS, iOS | Enrollment | Limited Availability |

| App Preservation during MDM Migration | iOS/iPadOS 26+ | App Lifecycle | GA |

| Redesigned UEM Console | All | UI/UX | GA |

| Phased Deployments (Percentage-based) | All | Deployment | GA |

| Ansible in Custom Config Profiles | Linux | Configuration | GA |

| Device Update Profile (SUSE Linux) | Linux (openSUSE, SLED, SLES) | OS Updates | GA |

| Platform-specific ADE Default Profiles | iOS, macOS | Enrollment | GA |

| Application Removal Protection Improvements | iOS | App Security | GA |

Die Top Features im Detail

🖥️ Windows Server Management – Jetzt generell verfügbar (GA)

Das ist die Headline: Windows Server Management ist nun generell verfügbar in Workspace ONE UEM und bringt Server-Infrastruktur in die gleiche Management-Ebene wie der Rest der Endpoint-Flotte .

Konkret:

- Enroll Windows Server 2016 oder später via Intelligent Hub, und sie tauchen neben deinen Desktops auf mit Server-spezifischen Details wie installierten Rollen und Features

- Du kannst die Tools nutzen, die du schon kennst: ADMX-Profile mit vorgeladenen Templates, Baselines für automatische Config-Refresh, granulare OS-Patching mit Scheduling, vollständiges App-Lifecycle-Management via Enterprise Application Repository, und Freestyle Orchestrator für Automation

- Remote Support funktioniert auch: Screen Share, File Access, Command Line – genauso wie bei Desktops

Das ist clever gedacht von Omnissa. Jahrelang haben Server-Teams separate Tools gebraucht. Jetzt ist die Frage: Wie tief geht das? Die ADMX-Integration und das Patching-Handling hören sich solide an. Aber ich warte auf Real-World-Reports zu Skalierungsfragen – einen 5.000er Server-Fleet mit WS1 zu patchen ist nochmal ne andere Hausnummer als Desktops.

Granular Patch Management: Du kannst spezifische Updates aus dem Windows Update Catalog suchen und selektieren, sie auf definierte Server-Gruppen zielen und die Deployment innerhalb deinem Timeframe planen. Du kannst sogar Updates vorab herunterladen, damit die Installation sofort startet, wenn die Zeit kommt .

🔒 Vulnerability Defense + CrowdStrike Falcon – Limited Availability

Workspace ONE Vulnerability Defense tritt in Limited Availability ein und bringt einen kompletten Assessment-to-Remediation-Workflow direkt in die Omnissa Platform für Windows Endpoints. Die Lösung integriert WS1 UEM mit CrowdStrike Falcon Exposure Management, um die Lücke zwischen Vulnerability Management, Exposure Discovery und Remediation zu schließen .

Der Workflow:

- Wenn ne CVE oder High-Risk-Bedingung identifiziert wird, mapped WS1 UEM das automatisch zu betroffenen Endpoints für schnelle Risk-based Priorisierung

- Empfohlene Remediation Paths werden direkt in der Admin-Console angezeigt, zusammen mit vorkonfigurierten Updates aus dem Enterprise App Repository. Patches und App-Updates werden über UEM ausgeliefert und IT-Teams können den Remediation-Progress monitoren

Die Integration mit CrowdStrike ist clever – Falcon hat etablierte Visibility, und jetzt hast du direkt im UEM-Portal die Remediation-Automation. Das reduziert Ticket-Ping-Pongs massiv. Aber: Limited Availability heißt, das ist noch nicht für alle da. Warte auf GA, bevor du architektural darauf planst. Und der CrowdStrike-Lizenz-Stack ist nicht zu unterschätzen.

🍎 Enterprise App Repository (macOS) – Jetzt GA

Das war lange überfällig. Workspace ONE UEM launcht die Enterprise App Repository (EAR) für macOS – ein kuratierter Katalog von beliebten Applikationen, der Deployment und laufende Verwaltung streamlined .

Praktisch:

- Admins können Apps aus dem Repository direkt in der UEM-Console selektieren und sofort in Device-Gruppen deployen – kein manuelles Packaging nötig

- Updates werden automatisch gehandhabt, und Notifications halten Admins informiert, wenn neue Appversionen verfügbar sind

- Das App-Repository integriert nativ mit bestehenden UEM Assignment Workflows – Deployment passiert wie mit jeder anderen verwalteten App

Endlich. macOS-Admins hatten bisher ne Lücke: Android und iOS haben ihre App-Kataloge, aber macOS-Packaging war immer ne Sandbox, wo man sich selbst überlassen war. Mit der EAR kriegt ihr da Consistency. Die Frage ist: Wie groß ist der Katalog wirklich? Und können Custom Apps dazukommen? Aber für die Top-Use-Cases (Office, Teams, Browser, Dev-Tools) ist das jetzt ein echter Gewinn.

🔐 Platform SSO beim Setup Assistant (ADE) – Limited Availability

Platform SSO kann jetzt direkt im Setup Assistant während Automated Device Enrollment (ADE) konfiguriert werden. Wenn ein Device ADE durchläuft, authentifizieren sich User mit ihrem Org-Identity-Provider und erstellen ihren ersten Local Account – alles während Initial Setup, bevor das Device übergeben wird. Keine zusätzlichen Schritte, kein separater Profile Push .

Das Resultat ist eine cleanere Onboarding-Experience und eine stärkere Security-Baseline von Tag 1 .

Das ist die richtige Richtung. Zero-Touch Enrollment mit PSSO on Day 0 – das war der USP von großen Apple-Lösungen, und jetzt kann WS1 das auch. Noch im Limited Availability Status, aber sobald das GA ist, sollte das zum Standard gehören für neue Mac-Enrollments.

📱 App Preservation during MDM Migration (iOS 26+)

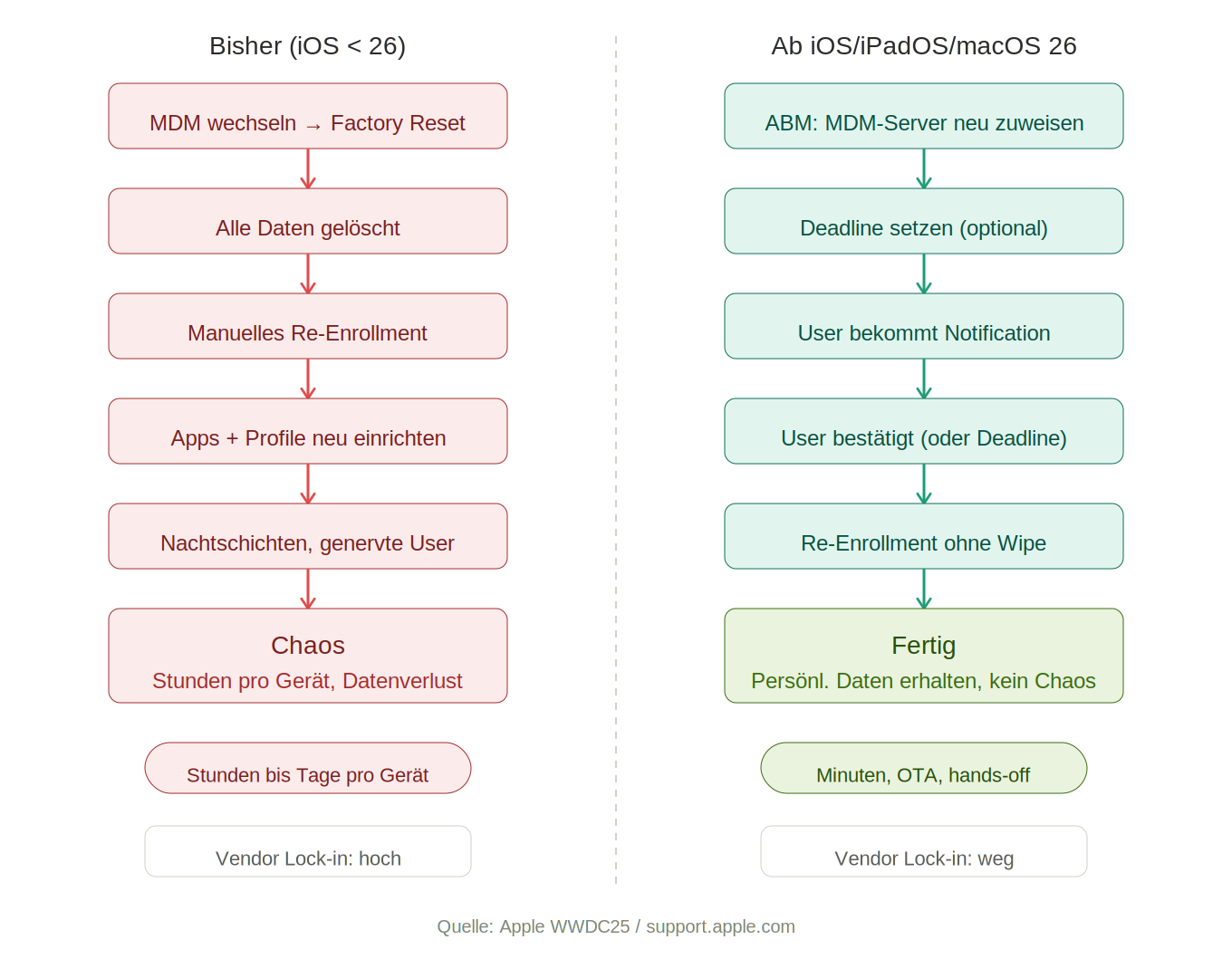

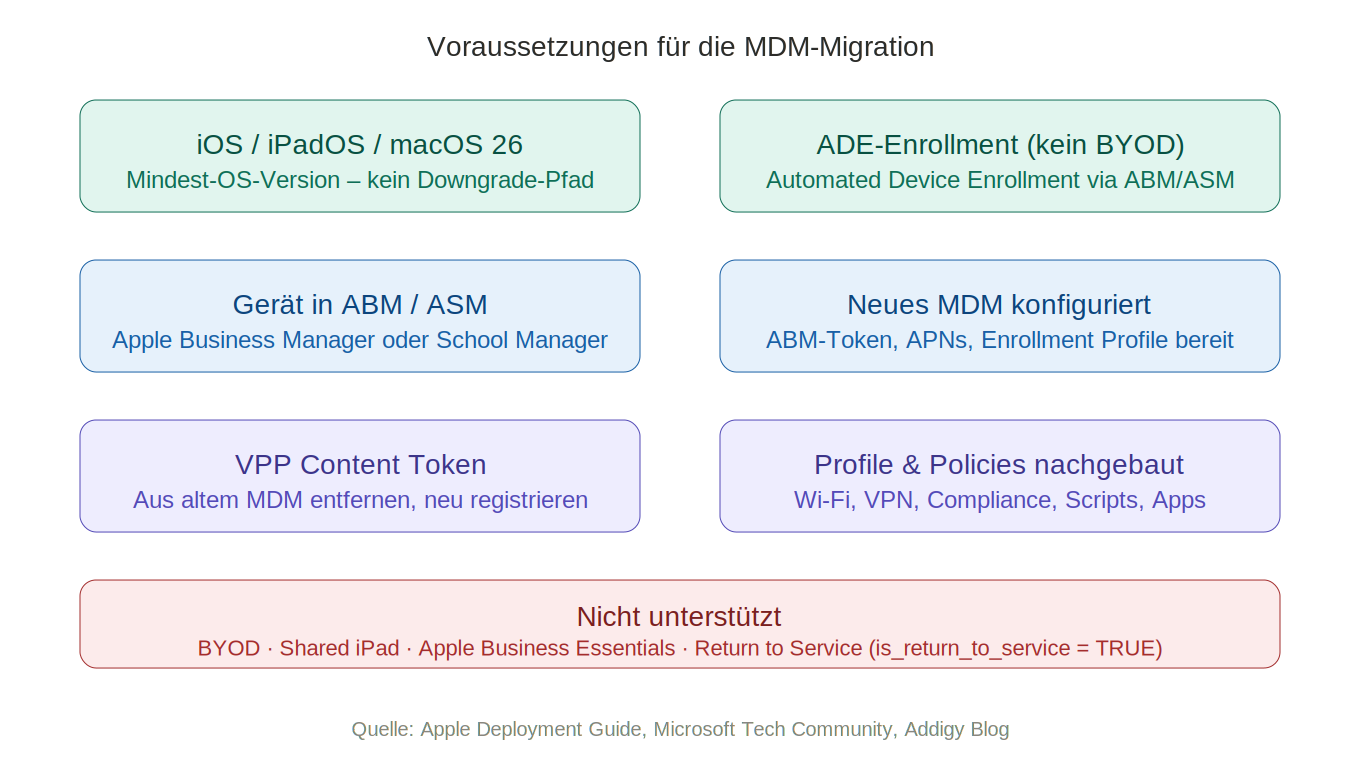

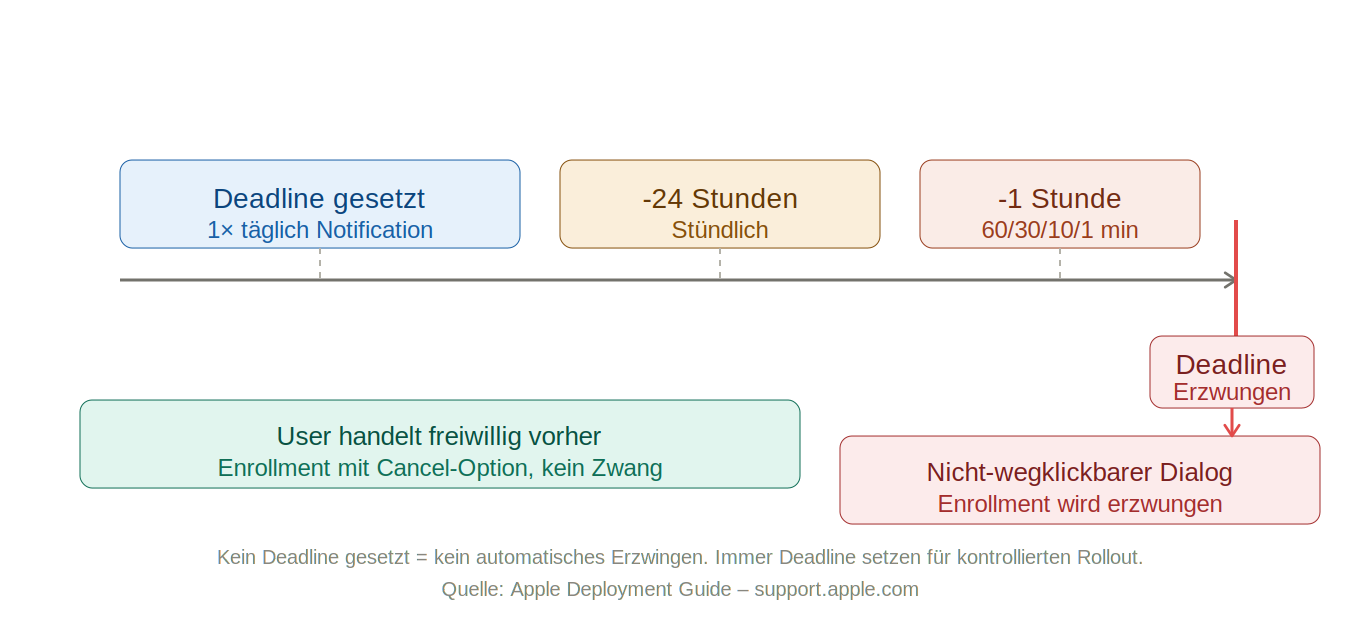

Workspace ONE UEM führt granulare App Preservation während MDM Migration für iOS/iPadOS 26+ Devices ein .

Das Szenario: Du migrierst eine Flotte von nem anderen MDM zu WS1? Früher wurden die Apps gelöscht und neuinstalliert – Friction für User, Komplexität für IT. Jetzt können Apps erhalten bleiben.

Praktisch für größere Migrations-Szenarien. Aber iOS 26+ ist ne spezifische Anforderung – für ältere Devices musst du weiterhin mit App-Reinstall rechnen.

🖼️ Redesigned UEM Console – Now GA

Die neu designte WS1 UEM Admin-Console ist jetzt generell verfügbar. Sie ist auf einem modernisiertem Tech-Stack gebaut, geprägt von iterativem User Research und Testing. Die neue Experience reorganisiert Navigation in logischere Kategorien, stellt die meistgenutzten Features in den Vordergrund, und ersetzt Labels, die Institutional Knowledge brauchten, durch Sprache, die sofort klar ist .

UI-Überarbeitungen sind immer zweischneidig. Manche Admins haben Jahrzehnte in der alten Console gelebt. Aber wenn das Research-driven ist und auf Usability-Testing basiert, sollte das okay sein. Wird schnell klar, ob das wirklich besser ist oder nur anders. Ich bin gespannt drauf.

📊 Phased Deployments mit Percentage-based Rollout – GA

Phased Deployments sind jetzt GA, und diese Release fügt ne neue Capability hinzu: Admins können jede Phase jetzt nach Prozentanteil der Zielgruppe definieren, statt Gruppen explizit zu spezifizieren .

Praktisch: „Rollout an 10% → 25% → 50% → 100%“ ohne dass du Gruppen manuell aufteilen musst.

Das ist ein DLP-Playing-Field. Apple hat das via MDM-Restrictions seit Jahren, Microsoft Intune auch. Jetzt kann WS1 auch prozentual rollout – das ist gut.

🐧 Ansible in Linux Custom Config Profiles + SUSE Update Management

Zwei Linux-Highlights:

- Ansible Support: Enterprise Linux Environments vertrauen oft auf Ansible für Configuration Management. In 2604 bringt WS1 UEM diese Capability direkt ins Custom Configuration Profile. Ansible ist jetzt neben Bash, Python und Puppet als unterstützter Payload-Type verfügbar. Admins können Ansible Playbooks nutzen, um enrolled Linux Devices zu konfigurieren, mit Support für Ansible Collections und Roles .

- Device Update Profile für SUSE: Das Device Update Profile erweitert sich auf SUSE-basierte Linux Devices (openSUSE, SLED, SLES). Admins können das Level und die Frequenz von automatischen Updates konfigurieren, Security- und Policy-spezifische Update Rules, und Notifications für neue Major OS Versions .

Das ist solider Enterprise-Linux-Support. Ansible ist das Orchestration-Tool, und wenn WS1 das nativ unterstützt, brauchst du weniger Custom Integrations. Für SUSE-Shops ist das dann ne große Erleichterung.

🔧 Platform-specific ADE Default Profiles (iOS & macOS)

Ein Clarity-Feature: Admins können jetzt platform-spezifische Default ADE Profiles assignen. iOS und macOS können unterschiedliche On-Boarding-Profile haben, ohne dass man überall Conditional Logic bauen muss.

⚠️ Handlungsbedarfe & Deprecations

Vulnerability Defense: Limited Availability Status

Vulnerability Defense ist noch nicht GA. Wenn du das architekturiert, solltest du mit dem Omnissa-Account-Team aligned sein. Das kann sich bis GA noch verschieben.

CrowdStrike-Lizenzierung

Wenn du Vulnerability Defense einführen willst, brauchst du nicht nur WS1 UEM, sondern auch CrowdStrike Falcon Exposure Management. Das ist ein separater Lizenzstack – kalkuliere das mit in deine TCO.

Windows Server 2016+ Requirement

Windows Server Management funktioniert nur ab 2016. Wenn du ältere Server-Flotten hast (2012 R2, 2008 R2), brauchst du weiterhin separate Tools.

iOS 26+ für App Preservation

App Preservation during Migration funktioniert nur auf iOS/iPadOS 26+. Ältere Devices haben weiterhin App-Wipe während Migration.

Vergleich zu Microsoft Intune: Wo WS1 Vorteile hat

Der 2604 Release ist eines der expansivsten in letzter Zeit und baut auf 2602-Momentum auf . Wenn du Intune mit WS1 vergleichst:

| Feature | Workspace ONE UEM 2604 | Microsoft Intune |

|---|---|---|

| Windows Server Management | ✅ Jetzt GA | ❌ Nicht native |

| macOS Enterprise App Repository | ✅ GA (curated) | ⚠️ Basic app store integration |

| Rugged Device Support | ✅ OEMConfig first | ❌ Limited |

| Linux Management | ✅ Ansible |